サービス概要

Microsoft 365 ゼロトラストセキュリティ構築サービスとは?保有されている Microsoft 365 E3 ライセンスを有効活用し、「ゼロトラスト=信用せずすべて検証する(アクセス単位)」というクラウド時代に最適な強固なセキュリティ基盤を段階的に構築します。

- ヒアリングシートの内容に基づきサービス構成やパラメータを決定

- 弊社にて構築作業や構築完了時の動作確認を実施

- 構築完了後は管理者向けにスキルトランスファー

ゼロトラストセキュリティとは

クラウドサービスの普及やサイバー攻撃の高度化によって従来の境界型セキュリティに代わり、社内外を問わず全てのアクセスを信頼せず、要求ごとの最小限のアクセス権のみを許可し、認証、アクセス権限、ポリシーなどでデータやサービスを保護する「ゼロトラストセキュリティ」が注目されています。

従来の境界型セキュリティとゼロトラストセキュリティの違い

| 要素 | 境界型セキュリティ | ゼロトラストセキュリティ |

|---|---|---|

| 基本理念 | 内部ネットワークは信頼し、外部ネットワークは不信なもの | 場所やデバイスなど物理的なものは関係なく、全てを信頼せずに常に検証 |

| セキュリティの焦点 | ネットワーク境界の防御(LAN、WAN、DMZなど) | 全てのアクセスについて制御・検証 |

| 認証 | 境界通過時に一度のみ検証 | 継続的な認証と検証 |

| アクセスポリシー | 広範囲なアクセス許可 | 最小権限でのアクセス許可(都度検証) |

| メリット | •比較的シンプルな構成 •比較的安価 | •内部脅威に対して非常に堅牢 •最新の脅威に対して柔軟に対応可能 •モバイル環境やクラウドサービスに対応 •ユーザーの利便性向上(SSOなど) |

| デメリット | •内部脅威に対して非常に脆弱 •最新の脅威に対して非常に脆弱 •環境はオンプレミス環境のみ | •比較的複雑な構成 •比較的高価 |

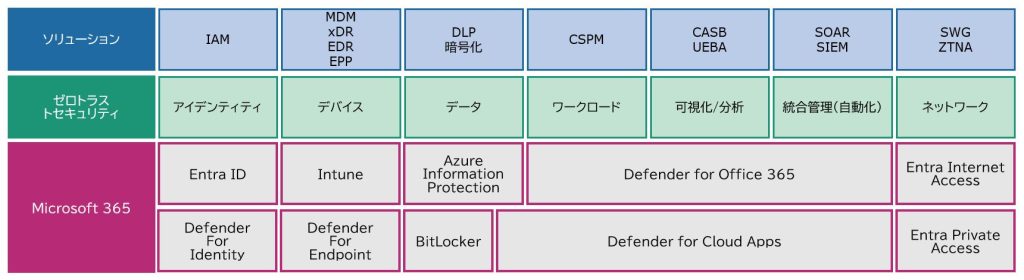

Microsoft 365 によるゼロトラスト セキュリティ

Microsoft 365 を活用することで、包括的で強力なゼロトラスト セキュリティ対策を推進することができます。

・Microsoft 365 による高いコストパフォーマンス

・管理しやすい統合的な管理ツール

・Gartner や Forrester からリーダーとして評価

従って、既存のセキュリティ製品から Microsoft 365 ゼロトラスト セキュリティへ乗り換えることで、安全性は変わらずコストを削減、または、E3 から E5 へのアップグレードを検討することができるようになります。

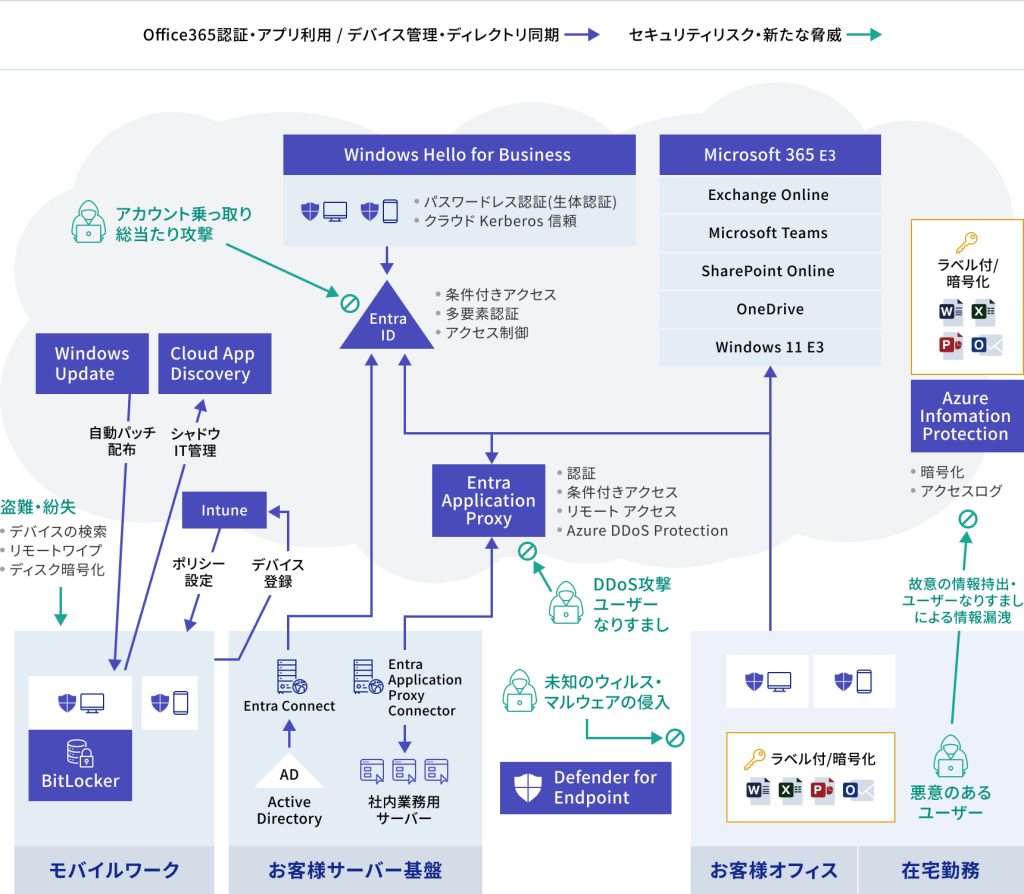

Microsoft 365 E3 での構成例

Microsoft 365 E3 によるゼロトラスト セキュリティの構成例は以下のようになります。

解決できる課題

こんな課題に最適ですこんな課題に最適です

- アカウント乗っ取り対策、その他 盗難・紛失に対応する仕組みを導入したい

- フィッシング対策、マルウェア対策、ランサムウェア対策を行いたい

- セキュリティ基盤の高度化をし、シャドウIT対策、ゼロデイ攻撃対策に対応したい

- 業務アプリケーションやデータの保護をしておきたい

- Microsoft 365 E3で出来るセキュリティを出来る限り有効活用したい

- 在宅ワークをしているがセキュリティが心配

- 既存のMDMからMicrosoft 365 E3の活用の為に乗り換えたい

特長・メリット

段階的な構築ステップ「ゼロトラストセキュリティ環境の構築ステップ案」はご提案の一つとして記載しております。各種セキュリティ製品に対して個別にお客様のご要望をお伺いすることも可能ですので、お気軽にご相談ください。

機能・仕様

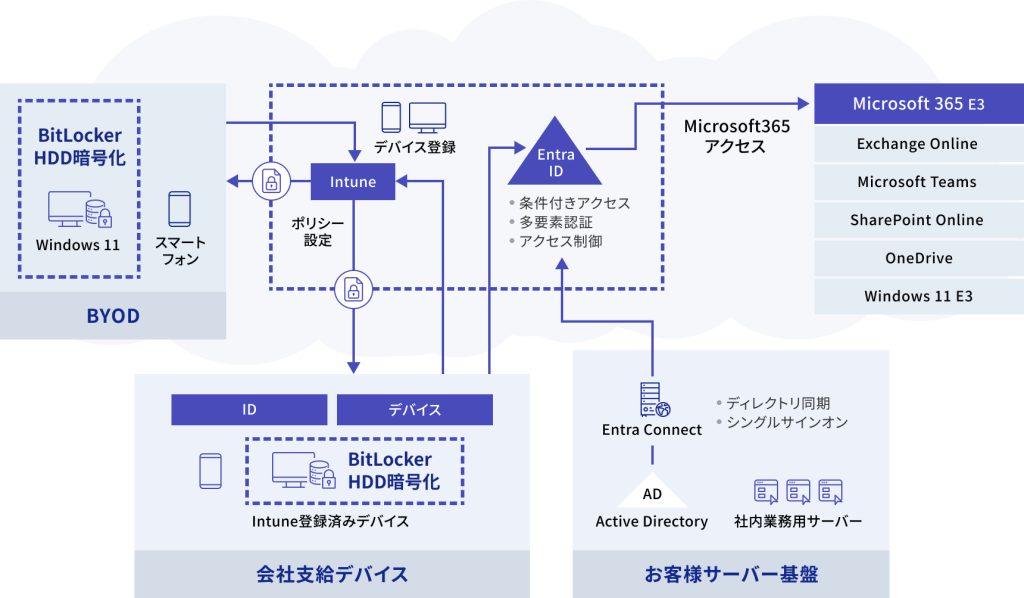

サービス詳細/機能・仕様Step 1:ベースとなるセキュリティ基盤の構築

Entra IDと条件付きアクセス、Intune でベースとなるセキュリティ基盤を構築します。

- Microsoft 365の標準的なアクセス制御とデバイス管理を構築

- 当社標準の構成により、セキュリティを意識した安全なシステムを実現

拡張性を意識した構成のため、将来の機能拡張もアドオン形式で対応可能です。

Step 2 : エンドポイントセキュリティの構築

Defender for Endpoint を構築し、次世代マルウェア対策、アタックサーフェイスリダクションAttack Surfece Reduction(デバイス制御やWeb、ネットワーク保護、FWなども含む)などの対策を行います。また、統合セキュリティツールとして集中管理により、管理デバイスの一覧、アラートの管理、検索、レポートをリアルタイムで可視化します。

点線枠内がMicrosoft 365 E3 ライセンスの対象サービスとなります。

※範囲外部分はPlan2(E5)ライセンスが必要になります。

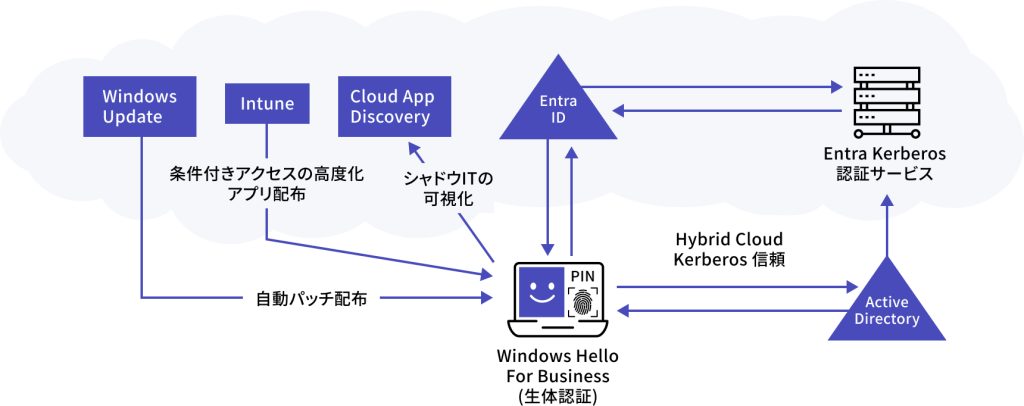

Step 3 :セキュリティ基盤の高度化

Intune の機能を拡張し条件付きアクセスの高度化や自動パッチ設定などの機能を追加実装します。アプリ配布設定、Windows Hello for Business のクラウド Kerberos 信頼を構成し、パスワードレス(生体認証)で Entra ID にログインできるようにします。Cloud App Discovery でシャドウITの可視化を行いお客様の希望に合わせた高度なセキュリティ基盤の実装をいたします。

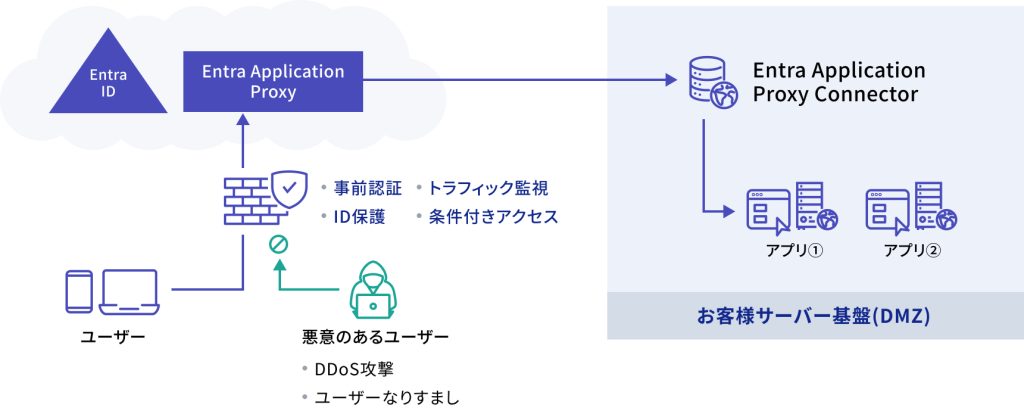

Step 4 : 業務アプリケーションの保護

Entra Application Proxy を利用し、業務アプリケーションを Web 公開します。社内の業務アプリケーションを Web 公開し、場所に依存しないリモートワークを実現します。ユーザー認証、条件付きアクセス、Azure DDoS Protection などにより高度なセキュリティ設定を行い、ユーザー利便性の向上をさせます。

(Entra Application Proxy Connector はお客様サーバー環境(DMZ)に構築することになります。)

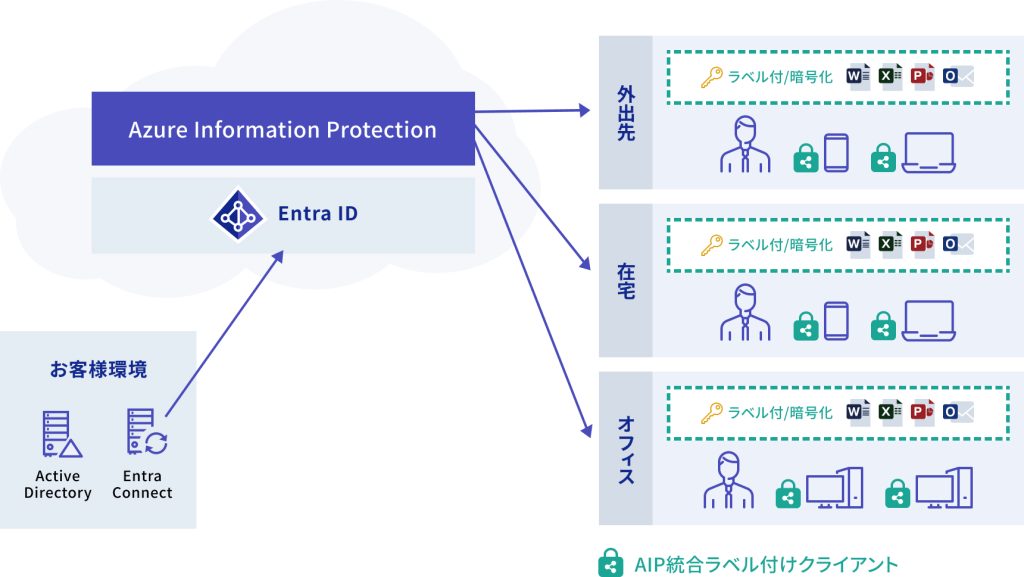

Step 5 : データの保護とアクセスの可視化

Office 文書や PDF のデータを保護します。ファイル分類やラベル付け、暗号化、マーキングなどの機能を実装し、情報漏洩を防ぎます。また、アクセスログでデータへのアクセスを可視化することができます。

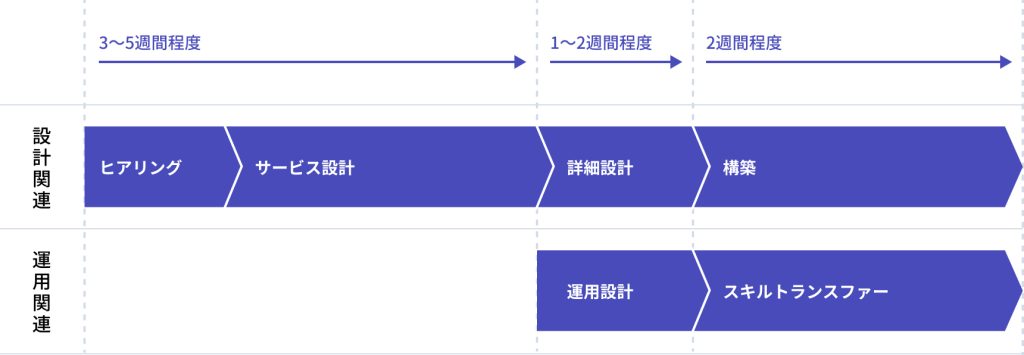

導入までの流れ

Microsoft 365 ゼロトラストセキュリティ構築サービスの導入までの流れ以下の工程とスケジュールに基づいてプロジェクトを進めさせていただきます。

| No | 工程 | 作業内容 | 貴社役割 |

|---|---|---|---|

| 1 | ヒアリング | ヒアリングシートを基にヒアリングを行います | ヒアリング回答 |

| 2 | サービス設計 | ヒアリング結果を基にサービス構成書を作成します(設定変更が必要になる部分に関する記載) | レビュー、承認 |

| 3 | 詳細設計 | サービス構成書を基にパラメータシート (設定該当箇所のみの記載) と、パラメータ確認および動作確認チェックシートを作成します | レビュー、承認 |

| 4 | 運用設計 | 管理者向け操作手順リンク集と、ユーザー向け簡易操作手順書を作成します(汎用画面、汎用アカウントを利用したものをPDFファイルでご提供いたします) | レビュー、承認 |

| 5 | 構築作業 | パラメータシートに基づき、お客様のMicrosoft 365 環境にゼロトラストセキュリティを構築します。また、動作確認チェックシートを基に設定パラメータを確認し、動作確認を行います | 各種準備、立ち合い |

| 6 | スキル トランスファー | 管理者向け操作手順リンク集を基にして、お客様の担当者にスキルトランスファーを実施します | 受講 |

このページの製品に関するご相談はこちら

本ページの製品・サービスに関するご相談からお見積もり依頼まで承っております。

まずはこちらからお気軽にご相談ください